Tutorila SSH Server Ubuntu

TUTORIAL INSTALL SSH

Instalasi dari aplikasi client dan server OpenSSH sederhana. Untuk menginstal aplikasi client OpenSSH pada sistem Ubuntu Anda, gunakan perintah ini di prompt terminal:

sudo apt-get install openssh-client

Untuk menginstal aplikasi server OpenSSH, dan file dukungan terkait, gunakan perintah ini di prompt terminal

sudo apt-get install openssh-server

Paket openssh-server juga dapat dipilih untuk menginstal selama proses instalasi Server Edition.

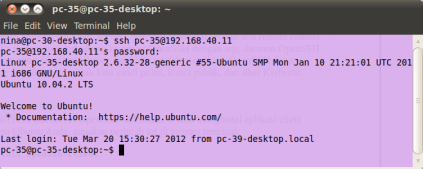

Kemudian kita coba ssh dengan teman kita

KONFIGURASI

Anda dapat mengkonfigurasi perilaku default dari aplikasi OpenSSH server, sshd, dengan mengedit file / etc / ssh / sshd_config. Untuk informasi tentang perintah konfigurasi yang digunakan dalam file ini, Anda dapat melihat halaman manual yang sesuai dengan perintah berikut, yang dikeluarkan di prompt terminal:

man sshd_config

Ada banyak petunjuk di file konfigurasi sshd mengendalikan hal-hal seperti pengaturan komunikasi dan mode otentikasi. Berikut ini adalah contoh dari perintah konfigurasi yang dapat diubah dengan mengedit / etc / ssh / file sshd_config.

Sebelum mengedit file konfigurasi, Anda harus membuat salinan dari file asli dan melindunginya dari menulis sehingga Anda akan memiliki pengaturan awal sebagai referensi dan untuk menggunakan kembali sesuai kebutuhan.

Copy / etc / ssh / sshd_config berkas dan melindunginya dari menulis dengan perintah berikut, dikeluarkan pada prompt terminal:

sudo cp /etc/ssh/sshd_config /etc/ssh/sshd_config.original

sudo chmod a-w /etc/ssh/sshd_config.original

Berikut ini adalah contoh dari perintah konfigurasi Anda dapat mengubah:

* Untuk mengatur OpenSSH Anda untuk mendengarkan pada port TCP 2222 bukan default TCP port 22, mengubah direktif port seperti: port 2222

* Untuk sshd telah memungkinkan kunci publik berbasis login, cukup menambahkan atau memodifikasi baris:

PubkeyAuthentication yes

Pada file / etc / ssh / sshd_config, atau jika sudah ada, pastikan baris tidak dibuat sebagai komentar.

* Untuk membuat OpenSSH server Anda menampilkan isi dari file / etc / issue.net sebagai sebuah spanduk pra-login, cukup menambahkan atau memodifikasi baris:

Pada file / etc / ssh / sshd_config, atau jika sudah ada, pastikan baris tidak dibuat sebagai komentar.

* Untuk membuat OpenSSH server Anda menampilkan isi dari file / etc / issue.net sebagai sebuah spanduk pra-login, cukup menambahkan atau memodifikasi baris:

Banner / etc / issue.net

Pada file / etc / ssh / sshd_config.

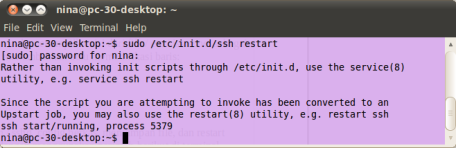

Setelah membuat perubahan pada / etc / ssh / sshd_config berkas, menyimpan file, dan restart aplikasi server sshd untuk efek perubahan dengan menggunakan perintah berikut di terminal prompt:

sudo /etc/init.d/ssh restart

Banyak perintah konfigurasi yang lain untuk sshd yang tersedia untuk mengubah perilaku aplikasi server sesuai dengan kebutuhan anda. Maklum, namun, jika metode satu-satunya akses ke server adalah ssh, dan Anda membuat kesalahan dalam mengkonfigurasi sshd melalui file / etc / ssh / sshd_config, Anda mungkin menemukan Anda terkunci dari server setelah restart itu, atau bahwa server sshd menolak untuk memulai karena adanya direktif konfigurasi yang salah, jadi ekstra hati-hati saat mengedit file ini di server jauh.

SSH Keys

SSH keys memungkinkan otentikasi antara dua host tanpa memerlukan password. SSH otentikasi key menggunakan dua keys privat keys dan key publik.

Untuk membangkitkan keys, dari terminal prompt masukkan:

ssh-keygen -t dsa

Ini akan menghasilkan keys menggunakan identitas DSA otentikasi pengguna. Selama proses tersebut Anda akan diminta untuk password. Cukup tekan Enter saat diminta untuk membuat kunci.

Secara default kunci publik disimpan dalam file ~ / .ssh / id_dsa.pub, sementara ~ / .ssh / id_dsa adalah private key. Sekarang salin file id_dsa.pubke host remote dan tambahkan ke ~ / .ssh / authorized_keys dengan memasukkan:

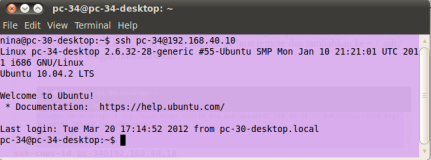

ssh-copy-id pc-34@192.168.40.10

Akhirnya, periksa hak akses pada file authorized_keys, hanya user terotentikasi seharusnya membaca dan menulis perizinan. Jika hak akses yang tidak benar mengubahnya dengan:

chmod 600 .ssh/authorized_keys

semoga bermanfaat :v

0 komentar: